Hybride Taktik: Der Cyberkrieg im digitalen Raum

Verfeindete Staaten tragen ihre Auseinandersetzungen immer häufiger auch im digitalen Raum aus – durch Cyberangriffe. Ein Überblick über die wichtigsten Akteure und Methoden im hybriden Krieg.

Seit jeher versuchen Kriegsparteien, wichtige Infrastruktur des Gegners zu treffen. Für eine funktionierende Gesellschaft bedarf es heute allerdings nicht nur Brücken, Straßen und öffentlicher Einrichtungen. Gezielte Angriffe auf „weiche“ Ziele, wie etwa den demokratischen Meinungsbildungsprozess oder kritische IT-Infrastrukturen, haben nicht zuletzt auch Auswirkungen auf die Wirtschaft eines Landes, die dadurch geschwächt wird. Man spricht dann – im Gegensatz zur konventionellen – von hybrider Kriegsführung.

Was ist Cyberwar?

Cyberkriegsführung (Englisch: „Cyber Warfare“) ist eine moderne Methode der hybriden Kriegsführung mit mehreren Vorteilen für die Angreifenden: Cyberattacken können die gegnerische Partei zwar empfindlich schwächen, müssen aber nicht militärisch auf dem Schlachtfeld ausgeführt werden. Sie erfordern daher weitaus weniger Ressourcen und setzen keine Menschenleben aufs Spiel. Ein weiterer Vorteil des Cyberkrieges ist die Anonymität: Wer der Urheber, geschweige denn der Auftraggeber eines solchen Angriffs war, kann nur in seltenen Fällen tatsächlich nachgewiesen werden. Das Risiko einer militärischen Eskalation ist also gering.

Die Verbreitung von Desinformation oder Spionage mittels Hacking sind ebenfalls Methoden des digitalen Krieges. Dabei muss ein Staat sich nicht in einer militärischen Auseinandersetzung befinden, um zur Zielscheibe der hybriden Taktik zu werden. Auch im neutralen Österreich ist die Gefahr real.

Hier finden Sie weitere Informationen und Beiträge zum Schwerpunkt-Thema „Desinformation“.

Wer führt Cyberkriege?

- Staaten: Die wichtigsten Akteure eines Cyberkriegs sind verfeindete Staaten. Ein ganz neues Ausmaß der hybriden Kriegsführung wurde mit dem Angriffskrieg Russlands gegen die Ukraine erreicht. Beide Parteien führen mithilfe von Hackerangriffen und Cyberspionage den Krieg auch im digitalen Raum fort. Allein 2022 meldete die Ukraine 560 Cyberangriffe auf staatliche Einrichtungen.

- Advanced Persistent Threats (APT): Von einem APT wird gesprochen, wenn ein gut ausgebildeter Angreifender gezielt ein IT- System infiltriert, über einen längeren Zeitraum dort verbleibt und Informationen sammelt oder Manipulationen vornimmt. Der Begriff bezeichnet außerdem jene Personen, die hinter solchen Angriffen stehen. Meist sind das Gruppen von Hackerinnen und Hackern oder Cyberkriminellen, die typischerweise im Auftrag von staatlichen Akteuren handeln.

- Unabhängige Hackerkollektive: Nicht zu unterschätzen ist die Rolle, die unabhängige Hackerkollektive im Cyberkrieg spielen. Sie agieren meist aus persönlicher Überzeugung und verfügen teilweise über beachtliche Ressourcen und Know-how. Ein Beispiel dafür ist das Hackerkollektiv Anonymous, das nach dem Einmarsch Russlands in die Ukraine im Februar 2022 Russland den „Krieg“ erklärt hat. Die Cybercrime-Gruppierung Conti schlug sich damals hingegen auf die russische Seite.

- Terrorgruppen: Theoretisch könnten Terroristen auch auf digitalem Weg die zivile Infrastruktur eines Landes angreifen. Allerdings gilt dieses Risiko als sehr gering, da Terrororganisationen nur selten über die nötige Expertise verfügen.

Wie groß die Cyberwar-Gefahr in Österreich ist, verrät Lambert Scharwitzl, Direktor des Militärischen Cyber-Zentrums (MilCyZ) des Österreichischen Bundesheeres, im Interview: „Gefahr durch Cyberwar ist real“.

Die Methoden des Cyberkriegs

Während gewöhnliche Cyberkriminelle aus ihren Attacken meist einen finanziellen Nutzen ziehen wollen, geht es im Cyberkrieg darum, sich gegenüber einem Staat einen strategischen oder militärischen Vorteil zu verschaffen. Das sind die Methoden, die am häufigsten angewendet werden:

- Malware-Angriffe: Virenprogramme, die es auf die Infrastruktur eines Landes abgesehen haben, sind der Kern der Cyberkriegsführung. Ein prominentes Beispiel dafür ist Stuxnet, ein Computerwurm, der von den USA und Israel entwickelt wurde und im Jahr 2010 die iranischen Nuklearzentrifugen angriff und stark beschädigte. Im Russland-Ukraine-Krieg kommt hingegen vor allem sogenannte Wiper-Malware zur Anwendung, die wichtige Daten und Programme auf den Computersystemen des Gegners löscht.

- DDoS-Attacken (Distributed Denial of Service): Das Ziel von DDoS-Angriffen besteht darin, ein Netzwerk mit Unmengen an gleichzeitig gesendeten Anfragen zu überlasten und damit vorübergehend zum Absturz zu bringen. Zu dieser Kategorie gehörte etwa der mehrere Wochen dauernde Cyberangriff auf Estland im Jahr 2007: Unter dem Druck der DDoS-Attacken fielen damals Webseiten der Regierung, des Parlaments und diverser Medien und Banken zeitweise aus.

- Defacement: Wie das englische Wort vermuten lässt, geht es bei Defacement (auf Deutsch: Entstellung) darum, den offiziellen Internetauftritt einer Organisation zu stören, indem das Erscheinungsbild einer Website unberechtigt verändert wird. Einen solchen Angriff führte das Hackerkollektiv Anonymous im Februar 2022 durch, als es sich in die Computersysteme russischer Staatsmedien einschleuste. Auf der Homepage der Tageszeitung „Iswestija“ war dann beispielsweise ein Banner mit Botschaften gegen den Krieg und gegen die russische Regierung zu sehen.

- Cyberspionage: Wer staatliche Netzwerke und Computersysteme infiltriert, tut dies nicht zuletzt, um heimlich Informationen zu sammeln. Ein bekannter Fall ist der NSA-Abhörskandal, der 2013 durch den Whistleblower Edward Snowden an die Öffentlichkeit gelangte. Demnach sollen die USA über Jahre hinweg die Telekommunikation von führenden Politikerinnen und Politikern anderer – auch befreundeter – Länder überwacht haben.

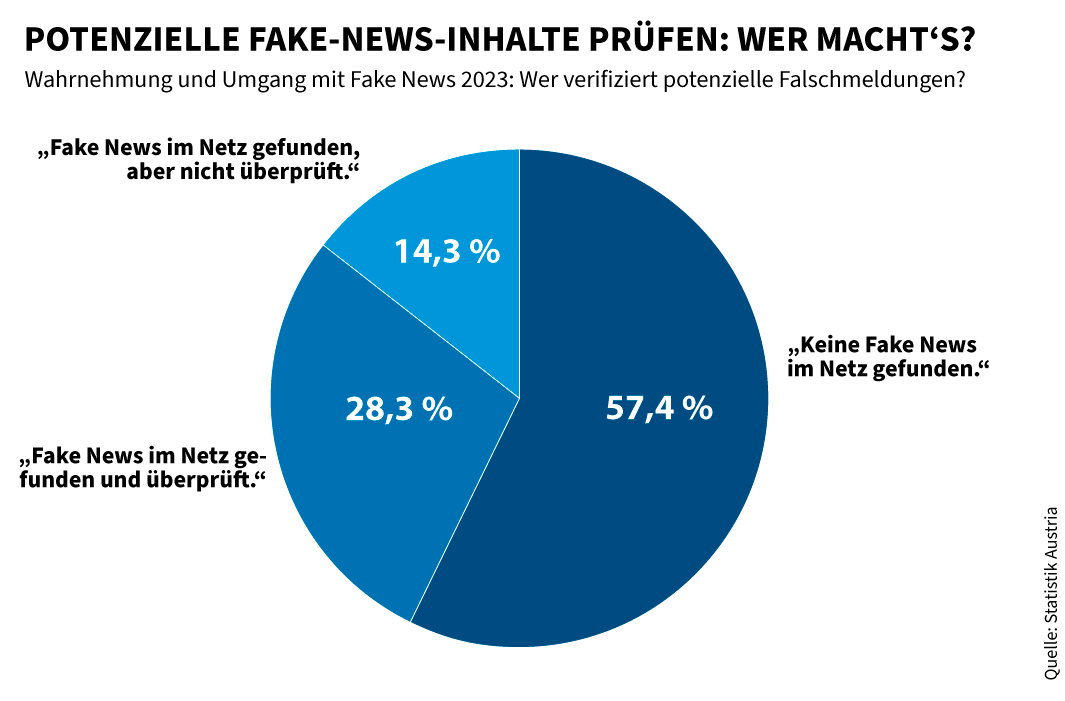

- Desinformationskampagnen: Sie dauern meist mehrere Jahre, sind nicht leicht zu erkennen, verlaufen orchestriert und verfolgen ein bestimmtes (destruktives) Ziel. Über Social Media und Messenger-Dienste werden zum Beispiel von gewissen politischen Kräften gezielt Falschinformationen gestreut, um so die öffentliche Meinung zu beeinflussen. Kriegsparteien wiederum nutzen solche Mittel gern, um die Gegenseite im eigenen Land oder vor der Weltöffentlichkeit zu dämonisieren und den Hass zu schüren. Das Ziel von Desinformationskampagnen kann aber auch sein, das allgemeine Vertrauen der Menschen in Wissenschaft, Medien und öffentliche Institutionen zu schwächen.

Vor allem in sozialen Medien verbreiten sich Fake News wie ein Lauffeuer. Wie Sie Desinformation erkennen und am besten damit umgehen, zeigt unser Beitrag „Fake News: Wie kann Desinformation in sozialen Netzwerken entlarvt werden?“.

Für den Inhalt verantwortlich: A-SIT Zentrum für sichere Informationstechnologie – Austria